Braille dla uczuć

29 kwietnia 2010, 11:21Shafiq ur Réhman z Umeå University zaprezentował w swojej pracy doktorskiej oprogramowanie i urządzenie, które pozwalają niewidomym odbierać cudze emocje w czasie rzeczywistym. Szwedzi nazywają to alfabetem Braille'a dla uczuć.

Lustro zmierzy ciśnienie

8 października 2010, 10:25Ming-Zher Poh, który w ramach studiów podyplomowych bierze udział w pracach Harvard-MIT Health Sciences and Technology wpadł na pomysł wykorzystania lustra do monitorowania pulsu, oddechu i ciśnienia krwi.

Powstaje największy na świecie system przechowywania danych

29 sierpnia 2011, 11:17IBM pracuje nad najbardziej pojemnym magazynem danych w historii. W laboratoriach w Almaden powstaje 120-petabajtowy system przechowywania danych. Będzie się on składał z 200 000 wspólnie pracujących dysków twardych

Atak na Anonimowych

5 marca 2012, 06:39Jak poinformowała firma Symantec, w styczniu Anonimowi padli ofiarami cyberprzestępców. Stało się to przy okazji ataku Anonimowych na amerykański Departament Sprawiedliwości.

Pierwsze wykorzystanie genomu do postawienia diagnozy

5 października 2012, 09:53Lekarze z Children's Mercy Hospital and Clinics w Kansas City jako pierwsi w historii wykorzystali pełną informację genetyczną do postawienia diagnozy u krytycznie chorych niemowląt. Przeprowadzenie pełnego sekwencjonowania genomu z próbki krwi oraz jego analiza i postawienie diagnozy trwały około 50 godzin

Narzędzie do blokowania Internet Explorera

14 października 2013, 17:03Microsoft opublikował narzędzie IE11 Blocker Toolkit, które ma zablokować automatyczną instalację przeglądarki Internet Explorer 11. To znak, że przeglądarka zostanie udostępniona w ciągu najbliższych tygodni.

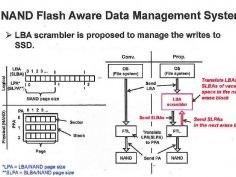

Japońska metoda na lepsze SSD

26 maja 2014, 09:14Profesor Ken Takeuchi wraz ze swoim zespołem z Uniwersytetu Chuo opracowali metodę znacznego zwiększenia prędkości zapisu, długości życia oraz zmniejszenia zużycia energii przez dyski SSD.

Kolejne przejęcie Microsoftu

13 lutego 2015, 10:01Microsoft przejął firmę Sunrise Atelier, producenta mobilnego kalendarza. To już druga firma specjalizująca się w oprogramowaniu dla systemów Android i iOS, kupiona przez Microsoft w ciągu ostatnich trzech miesięcy. Nie wiadomo, ile koncern z Redmond zapłacił za Sunrise Atelier. Plotka głosi, że było to około 100 milionów dolarów

Linux z Microsoftu

18 września 2015, 10:52Microsoft stworzył swoją własną... dystrybucję Linuksa. Korzysta z niej firmowa chmura Azure. Koncern z Redmond poinformował o stworzeniu bazującego na Linuksie międzyplatformowego modułowego systemu operacyjnego dla sieci centrów bazodanowych o nazwie Azure Cloud Switch (ACS)

Google tworzy nowy system operacyjny?

17 sierpnia 2016, 10:01Wydaje się, że Goole pracuje nad nowym systemem operacyjnym. Kod źródłowy projektu o nazwie Fuchsia ostał umieszczony w repozytorium Google'a oraz w GitHubie. Nietrudno zauważyć, że Fuchsia nie bazuje na jądrze Linuksa.